|

Oleh: M. L. Aldila Tanjung., S.H., CCD. Efek dari kegagalan dalam melindungi data di sebuah institusi bisa berdampak serius. Bukan hanya bicara kerugian materiil, melainkan juga kerugian immateriil yang tidak dapat dinilai harganya. Saya ingin bercerita pengalaman saya menjadi salah satu korban dari kebocoran data beberapa waktu yang lalu, dimana baru-baru ini saya mulai merasakan dampak nyata dari ter-eksposnya data saya ke publik. Salah satu yang paling mengganggu adalah banyak panggilan maupun pesan WhatsApp dari negara asing yang berusaha untuk melakukan scammer terhadap saya diantaranya dengan cara menawarkan sebuah tawaran agar rekening milik saya di Indonesia dijadikan rekening penampungan mereka karena alasan mereka baru saja mendapat uang kaget, entah itu uang warisan atau uang menang lotere. Ada pula pesan WhatsApp dari nomor indonesia yang menawarkan pekerjaan kepada saya dengan bayaran fantastis hanya dengan melakukan review barang-barang di salah satu marketplace terkemuka Indonesia atau hanya dengan menonton tayangan iklan di suatu marketplace. Ketika saya tanyakan mendapat kontak saya dari siapa, mereka tidak pernah menjawab secara tegas dan hanya menjawab klise “dari database kami”. Dari jawaban itu saya meyakini jika mereka adalah bagian dari komplotan pencuri data yang memanfaatkan data-data saya dengan maksud dan tujuan tertentu. Gangguan-gangguan seperti ini sebenarnya sudah ada sejak lama. Kecurigaan saya awalnya mengarah kepada perusahaan tempat saya menjadi konsumen atau perbankan tempat saya menaruh uang dahulu. Namun belakangan gangguan ini muncul semakin masif sampai-sampai intensitas saya dalam memblokir nomor-nomor asing ini bisa saya lakukan 3-5 kali dalam satu hari. Gangguan ini pun sudah saya nyatakan sebagai kerugian immateriil bagi saya. Waktu saya terbuang percuma untuk menanggapi mereka. Maka tidak heran, bagi saya bocornya data saya beberapa waktu yang lalu di salah satu institusi terbesar Indonesia merupakan dalang yang patut disalahkan atas kerugian immateriil yang saya alami. Terlebih, respon institusi tersebut sama sekali tidak mencerminkan prinsip pelindungan data sebagaimana diatur di General Data Protection Regulation (GDPR) Uni Eropa maupun UU No. 27 Tahun 2022 tentang Pelindungan Data Pribadi bahwa pengendali data harus transparan dan jujur dalam membuka kegagalan pelindungan. Situasi ini sendiri menjadi pelajaran berharga bagi saya bahwa betapapun ahlinya seseorang dalam melindungi data-data pribadi, tetap saja ada ‘celah-celah’ yang dapat dimanfaatkan oleh penjahat siber untuk menyalahgunakan data-data pribadi kita. Bukan kegagalan kita selaku pengguna tentunya. Melainkan kegagalan mereka para pengendali data atau pemroses atas data pribadi dalam merespon kebocoran data pribadi kita. Oleh karena itu pada artikel ini, saya akan singkat membahas apa dan bagaimana cara terbaik sebuah institusi menghadapi sebuah kegagalan dalam melindungi data pribadi. Agar tidak ada lagi kejadian-kejadian seperti yang menimpa saya baru-baru ini. Long term effectDampak dari kebocoran data selalu bertalian erat dengan efek jangka panjang diantaranya (1) kepercayaan konsumen, (2) proses recovery yang tidak murah, sampai dengan (3) konsekuensi hukum yang mengancam merupakan salah tiga dari serangkaian efek jangka panjang yang bisa terjadi jika kebocoran data terjadi di suatu institusi. Efek tadi akan lebih menyakitkan lima kali lipat jika kebocoran data dialami oleh industri-industri yang bergerak di sektor jasa. Terlebih ingatan kolektif dari konsumen akan melekat sampai waktu yang tidak ditentukan. Secara kasat mata, kebocoran data bisa terjadi karena beberapa penyebab:

Jika penjahat siber berhasil masuk kedalam akses jaringan data, mereka umumnya tidak akan langsung melancarkan aksinya dengan cepat. Mereka akan memanfaatkan kelemahan keamanan di lokasi berbeda untuk mencuri data sebanyak mungkin. Jika berhasil dan aksi mereka ‘tidak diketahui’ oleh pemilik sistem, maka perlahan mereka akan mencoba menginjeksi serangan ransomware melalui metode enkripsi atau mengunci file-file korban dan meminta tebusan sejumlah uang, atau analogi sederhananya ini seperti metode penculikan disertai dengan tebusan. Belakangan ini, terdapat trend baru pencurian data dikalangan penjahat siber, yaitu: double extortion atau pemerasan ganda. Grup hacker bernama LockBit 3.0 membuktikannya ketika mereka mencuri data pribadi dari salah satu bank syariah terbesar di Indonesia. Double extortion terjadi ketika korban menderita karena dua peristiwa: serangan ransomware dan kebocoran data secara tiba-tiba. Penjahat siber sudah memikirkan dengan matang. Jika korban adalah sebuah organisasi maka perhatian akan dicurahkan sepenuhnya kepada serangan ransomware alih-alih dicurahkan kepada kebocoran data. Jika sudah begini maka penjahat siber sukses mendistraksi perhatian dari serangan yang sesungguhnya yaitu kebocoran data. Ransomware diambil dari gabungan dua suku kata yaitu ‘Ransom’, dan ‘Ware’ dari kata Software. Ransom yang bermakna tebusan/pemerasan sementara Software adalah perangkat lunak. Cara bekerja Ransomware cukup mudah dipahami karena makhluk ini akan melakukan penguncian ke data-data penting korban (disebut sebagai enkripsi) dan untuk membukanya (disebut sebagai dekripsi), korban harus rela membayar sejumlah uang tebusan yang tidak sedikit kepada para penjahat. Persis seperti mekanisme penculikan. Kembali ke double extortion, dari pengalaman saya terdapat dua skenario besar yang akan terjadi dalam peristiwa double extortion:

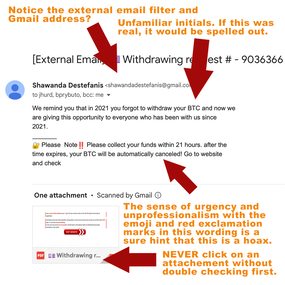

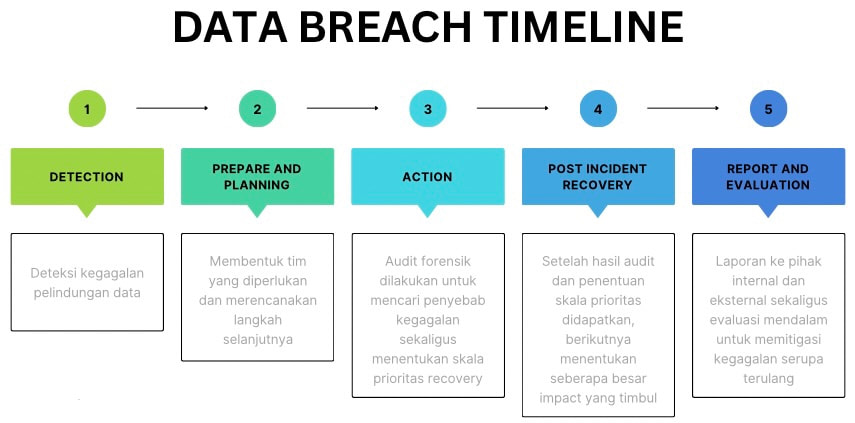

Yang terpenting dan perlu diingat, tidak ada satupun yang dapat menjamin: ketika korban sudah membayar sesuai yang diminta, para kriminal ini tidak akan: (1) kembali lagi dan meminta lagi sejumlah uang; (2) menjual data-data yang berhasil dicuri ke grup kriminal; atau (3) mempublikasikan ke publik. Data Breach ResponseDi artikel singkat ini saya juga akan menjelaskan timeline response dari sebuah kebocoran data. Tentu dengan catatan: incident response plan atau rencana tanggap insident sudah dibentuk dan matang sejak jauh-jauh hari oleh instansi sebagai panduan ketika insident serangan siber s.d. kebocoran data terjadi. Bentuknya sendiri adalah software yang bekerja laiknya command center. Dikendalikan oleh pusat ketika terjadi sesuatu. Salah satu contoh software ini adalah Microsoft 365 Defender. Jadi jika ketika anda membaca artikel ini instansi anda belum memilikinya jangan khawatir karena anda masih bisa mengikuti alur respon tanggap dari insident ini sebagai pengetahuan singkat. Di Aldi Tanjung & Co. | Counsellors at Law, kami terbiasa memitigasi, menganalisa dan berupaya memperbaiki kelemahan sistem pasca data tervalidasi bocor. Tentu bukan hanya dari aspek IT, melainkan dari aspek Hukum. Jadi saya berusaha menggunakan perspektif tim kami pada artikel kali ini. 1. Deteksi Kebocoran Data Terdapat begitu banyak peluang kebocoran data yang bermula dari aktivitas yang tidak biasa (malicious activity). Yang cukup jamak terjadi ialah kebocoran dikarenakan endpoints atau device karyawan internal mengakses URL yang diblacklist, download serta menginstall program yang berbahaya bagi device, dlsb. Seperti yang sudah saya mention, penjahat siber biasanya menyerang tidak sekali melainkan berkali-kali melalui metode yang tidak lazim dikalangan awam. Mereka sudah merencanakan dengan matang agar serangan nampak ‘sepele’ dan seolah tidak berdampak / merugikan apapun secara langsung. Sedikit kisah, selama beberapa tahun terakhir saya kerap menerima email palsu dari rekan bisnis saya dengan subject email seolah-olah ada message yang wajib saya baca dari rekan bisnis saya tersebut dengan cara klik sebuah link tertentu yang disediakan. Meski sudah saya hapus, laporkan sebagai spam dan sudah saya keluhkan berkali-kali pada berbagai kesempatan kepada pemilik sistem untuk memperbaiki cybersecurity nya, tapi tetap saja tidak ada perubahan signifikan yang terasa terhadap email-email palsu tersebut. Nyatanya email palsu tersebut adalah salah satu alarm bahwa sistem sudah ‘disusupi’ oleh kelompok hacker. Serangan-yang terkesan sepele ini sesungguhnya menyembunyikan sebuah rencana jahat yang lebih besar dari kelompok hacker, yakni untuk: (a) menganalisa kelemahan sistem, (b) menanamkan ransomware & (c) melumpuhkan sistem. Begitu terus sampai mereka berhasil melakukan (d) pencurian data. Instansi-instansi besar di Indonesia secara umum sayangnya tidak memiliki early warning system ketika ada upaya dari para penjahat siber untuk menyusup ke sistem perusahaan. Sehingga kebocoran data justru baru diketahui pasca data tersebar di forum-forum darkweb untuk dieksploitasi. Persis seperti yang terjadi beberapa tahun silam kepada marketplace toko hijau atau toko merah. Itulah mengapa dalam beberapa kesempatan saya selalu mengatakan bahwa setiap peristiwa kecil yang mengarah kepada ransomware tidak boleh dianggap remeh. Sebab insiden ini diibaratkan seperti melemparkan granat ke dalam sebuah ruangan untuk menutupi kejahatan-kejahatan yang sesungguhnya dari para penjahat siber yakni: pencurian data. Ketika sudah terkonfirmasi bahwa sistem telah disusupi dan data diduga kuat bocor, maka langkah selanjutnya adalah membentuk tim forensik dan siapkan alat-alat forensik untuk menentukan dimana kebocoran terjadi dari hulu ke hilir sebuah jaringan. 2. Bentuk Tim, Komunikasikan Secara Internal dan EksternalSelain bicara tim forensik, membentuk tim yang terdiri dari beberapa bidang yang bertalian merupakan kewajiban yang patut dijalani. Saya menganalisa, beberapa bidang diluar IT ini wajib untuk diikutsertakan untuk mencegah kerusakan virtual karena kebocoran data berubah menjadi kerusakan fatal yang nyata. Setidaknya, tim yang wajib dibentuk adalah sebagai berikut:

3. AksiLangkah berikutnya tentu saja melakukan audit forensik berdasarkan metode yang dipilih oleh institusi anda. Terdapat begitu banyak cara, namun end goal nya bagi saya adalah mengurai sebuah insiden as quickly as possible karena audit ini berkejaran dengan waktu untuk memulihkan keadaan. Dari beberapa cara, saya menyukai metode triage our incidents yang merujuk pada sebuah asesment untuk menentukan skala urgensi dari sebuah insident untuk menentukan tugas-tugas yang akan dipilih untuk menginvestigasi kebocoran. Lagi-lagi, penentuan ini dilakukan menggunakan tools khusus, misalnya Microsoft 365 Defender. Meski analisa aksi secara manual mungkin saja dilakukan —dan pastinya memakan waktu. Rumus sederhana untuk menentukan insiden apa yang menjadi prioritas bisa disederhanakan dengan formula: Severity + Impact = Priority.

Selain itu, pemeriksaan terhadap varietas dugaan kebocoran data juga perlu dilakukan melalui:

Dalam kasus data sudah ter-ekspos atau ter-eksploitasi, audit digital forensik dapat membatu untuk menentukan data mana saja yang ter-ekspose. Ketika data yang relevan berhasil diidentifikasi, tools yang digunakan tadi bisa menentukan langkah selanjutnya untuk pemulihan. Juga tidak lupa untuk mempertimbangkan dugaan terdapatnya karyawan internal yang ‘bekerja sama’ dengan pihak luar untuk membobol sistem (dikenal dengan istilah Insider Threats). Periksa bagaimana endpoint device digunakan ketika karyawan bekerja secara remote. 4. Penentuan Seberapa Besar Dampak yang TimbulUntuk menjawab pertanyaan ini, paralel ketika melakukan audit forensik pastikan untuk menjawab beberapa pertanyaan berikut:

5. Memastikan Sistem Telah Aman TerkendaliSetelah audit forensik menentukan rencana penanggulangan dan pemulihan, pastikan sistem telah aman terkendali. Minimal kelemahan insident terakhir dipastikan sudah teratasi 100%. Jika sudah, jangan lupa untuk memperkuat cybersecurity dari perspektif konsumen seperti mulai mengkampanyekan peningkatan pemilihan password menggunakan kombinasi huruf, angka capslock dan karakter unik. Juga untuk menambah opsi two-factor authentication (2FA) sebagai best practicesimpelemtasi mengamankan data dari serangan siber. 6. Laporan kepada Pihak Internal dan EksternalEvolusi dari poin 2 di atas tentang komunikasi, fase terakhir pada timeline ini adalah melaporkan secara tertulis hasil kepada pihak internal dan eksternal. Khusus untuk eksternal, pastikan laporan ditujukan kepada konsumen, regulator dan juga kepada para pemegang saham. Komunikasikan valuable lessons learned dan situasi yang sudah ditangani dengan baik oleh institusi. Tidak lupa, buat message se-personal mungkin sesuai karakteristik penerima. Bahasa yang digunakan kepada konsumen tentunya berbeda dengan bahasa kepada regulator. Tentu masih ada beberapa pekerjaan rumah yang belum saya tulis dan wajib diperhatikan seperti: (a) melindungi endpoint dari serangan siber; (b) deteksi serangan siber tingkat lanjut atas kebocoran data; (c) deteksi otomatis insident keamanan; dan (d) improvisasi security posture.

Sebagai penutup singkat, saya masih meyakini bahwa tidak ada 100% sistem pertahanan siber yang sempurna. Oleh sebab itu setidaknya kita harus memahami etika dasar dari cybersecuritybahwa bukan predikat kesempurnaan yang coba kita raih karena evolusi kejahatan siber akan meningkat terus seiring perkembangan zaman. Namun pelindungan atas data-data pribadi lah yang harus kita gapai. Benar jika dikatakan bahwa 100% keamanan sistem pertahanan itu adalah sebuah keniscayaan. Tetapi, bukan berarti kita tidak mampu untuk menjadi 99% aman bukan? “If we don’t act now to safeguard our privacy, we could all become victims of identity theft.” – Bill Nelson Jadi bagaimana menurut anda?

0 Comments

Leave a Reply. |

Muhmd Aldi

Tukang komentar. khususnya seputar hukum, politik dan kebijakan publik. Merupakan pria keturunan asli Minangkabau. Archives

September 2021

CategoriesAll Catatan Kritis Fakultas Hukum UNS Gerakan Mahasiswa Hukum Hukum Tata Negara Internasional Kegiatan Keluarga Mahasiswa Fakultas Hukum Manifestasi Manifesto Politik Opini Pribadi Penegakan Hukum Politik Universitas Sebelas Maret |

RSS Feed

RSS Feed